утаскивание файлов Sam и system

Пользователи, просматривающие топик: none

|

Зашли как: Guest

|

Имя  |

| Сообщение |

<< Старые топики Новые топики >> |

|

|

утаскивание файлов Sam и system - 2010-01-02 14:39:16

утаскивание файлов Sam и system - 2010-01-02 14:39:16

|

|

|

Da_Svoy_Ya!

Сообщений: 3

Оценки: 0

Присоединился: 2010-01-02 14:18:38.586666

|

дело в том что мне нужно утащить файлы sam и system из папки system32\config на виндовс виста.

для я использовал windows live cd, но при загрузке мне выдаёт ошибку мол "не хватает памяти для cdrom.sys."

при загрузке с дос командеров он выдаёт сообщение что нет доступа к ОЗУ, в чём причина? и какие ещё есть программы для кражи этих файлов? (предмет атаки ноутбук acer aspire 5738G)

|

|

|

|

RE: утаскивание файлов Sam и system - 2010-01-02 16:27:10.780000

RE: утаскивание файлов Sam и system - 2010-01-02 16:27:10.780000

|

|

|

zzsnn

Сообщений: 7459

Оценки: 680

Присоединился: 2007-09-25 07:17:14.240000

|

LiveСD. Хм.

Тут судя по всему, та сборка LiveCD, что у тебя, не имеет на своем борту дров для винтов SATA, которые есть на твоем ноуте. Потому и загрузить не может. Нужно попробовать использовать другую, как можно более свежую сборку. Ищи сборку с датой не меньше середины этого года.

Можно попробовать LiveCD на основе Linux, например Knoppix.

Можно попробовать самому создать LiveCD и в него вогнать нужные дрова. Здесь посмотри http://www.oszone.net/3200/ как это сделать.

|

|

|

|

RE: утаскивание файлов Sam и system - 2010-01-02 17:52:20.626666

RE: утаскивание файлов Sam и system - 2010-01-02 17:52:20.626666

|

|

|

ex_machine

Сообщений: 337

Оценки: 0

Присоединился: 2008-08-15 10:22:03.140000

|

Способ 1:

Вытаскиваем sam system прямо с винды или "Некотрые нюансы локального взлома ХР (sam system)"1* Что меня удивило, так это то, что все говорят о том, что с винды достать желанные sam и system невозможно, так как система нам этого не даст сделать и надо обязательно загрузить другую ось. ЛОЖЬ. Все можно сделать если подумать, к тому же, как известно все гениальное простое. Сейчас я расскажу как это сделать, но сначала теоретический пунктик. Заветные файлы не удается скопировать потому, что они заняты другим приложением, тоесть, чтобы спокойно его скопировать достаточно завершить определенный процес… Я знаю о чем вы подумали, забудьте о ctrl+alt+delete, там его нет, а даже если вы его непонятным образом найдете (процес), то не удастся его завершить, так как он запущен виндой. ЗНАЧИТ НАДО СДЕЛАТЬ ТАК, ЧТОБЫ ВИНДА САМА ЗАВЕРШИЛА ПРОЦЕСС - подумайте когда винда сама завершает процес?.. правильно когда выключается… Значит заходим в директорию, выделяем файлы, нажимаем ctrl+C потом жмем на выключение компьютера и жмем Ctrl+V. Нам выбивает, что "невозможно скопировать файл, так как он занят другим приложением" , мы не смущаемся, жмем OK или ENTER и опять cntrl+V и так пару раз, пока не выключится комп. Дело в том, что при выключении компа процессы один за одним завершаются и в результате интересующие нас файлы стают доступными на 3-4 секунды, чего в полне достаточно, чтобы их скопировать туда, куда нам надо. До банальности просто, не так ли???

Преимущества перед традиционным способом очевидны, так как он намного проще, быстрее, не надо играться с дискетами, особенно если это ноутбук, не нужен дос и т.к. к тому же встречаются варианты когда в биосе стоит пас, а тут достаточно вставить флэшку в комп, скопировать и расшифровать на другом компе.

Способ 2:

Кража SAM-файла

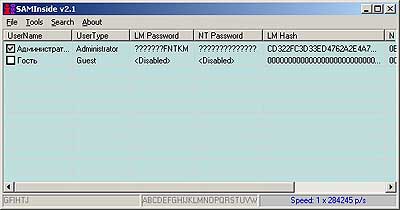

Итак, если благодаря ленивому админу первый бастион защиты — пароль BIOS — рухнул, и вы имеете полный доступ к компьютеру из-под альтернативных операционных систем, то можно, наконец, приступать к взлому локальных учётных записей Windows 2000, из которых наиболее ценными являются, конечно же, администраторские. Со времён Windows NT 4 каждому дошкольнику известно, что в этой ОС для получения имён пользователей и соответствующих им паролей достаточно скопировать файл реестра SAM — базу данных Security Account Manager, диспетчера защиты учётных записей, в которой и хранятся пароли, извлекаемые впоследствии с помощью специальных программ. Файл SAM Windows NT (и одна из его резервных копий SAM.SAV) находится в папке %SystemRoot%system32config, а ещё одну его копию можно обнаружить в папке %SystemRoot%repair (и там же попадается упакованный файл SAM._, который может быть распакован командой «EXPAND SAM._ SAM»). Из-под самой Windows доступ к этому файлу (а в грамотно настроенной системе — и к его резервной копии) получить невозможно, потому-то и требуется загрузка альтернативных ОС, которой мы так активно добивались чуть выше. Обычная DOS-дискета и программа NTFS for DOS Pro отлично справляются с такой задачей. Однако уязвимость SAM-файла Microsoft однажды попыталась устранить (в Windows NT 4 SP3) и в изучаемой нами сегодня Windows 2000, если говорить проще, файл SAM по умолчанию дополнительно шифруется с помощью специальной утилиты SYSKEY.EXE (вернее, SYSKEY дополнительно шифрует хэши паролей, http://support.microsoft.com/default.aspx?scid=KB;en-us;q143475). Поэтому, в отличие от Windows NT4, в Win2k кража одного только файла SAM уже не даст злоумышленнику возможности вычислить локальные пароли. Но! Существует малюсенькая программа SAMInside, которая способна извлечь пароли из файла SAM при условии, что в её распоряжении имеется и второй по значимости файл реестра подвергшегося атаке компьютера — файл SYSTEM. Файл SAM обычно невелик и легко влезает на дискету, а вот SYSTEM может достигать нескольких мегабайт и «утащить» его чуть сложнее, но при желании, наличии архиватора, привода флоппи-дисков и полудюжины дискет всё получится.

Этот способ взлома паролей очень хорош по нескольким причинам: он предельно прост; время, которое необходимо злоумышленнику для работы непосредственно на атакуемом ПК, довольно невелико; процедуру взлома SAM-файла можно проводить в любое время в любом месте на максимально мощной машине; благодаря работе из-под DOS практически никаких следов взлома на атакованном ПК не остаётся (разве что даты последнего доступа к файлам в их атрибутах). Недостаток у этой программы один — ее демо-версия имеет существенные функциональные ограничения, которые позволяют восстанавливать только самые простые пароли. Да ещё не хватает, пожалуй, опций настройки процесса перебора паролей, максимум что предусмотрено — атака по словарю да выбор используемых при подборе пароля символов. Но даже при таком раскладе программа «щёлкает» пароли длиной до 14 символов, как семечки.

Хотя полное шифрование диска, безусловно, сделает невозможным копирование файлов реестра, никакой специальной защиты непосредственно от кражи файлов SAM и SYSTEM (так называемой атаки на SAM-файл), пожалуй, нет. Всё, что касалось защиты паролей CMOS Setup, в равной мере касается и SAM-файлов. Главная задача в обоих случаях — не допустить загрузки компьютера со сменных носителей. Также администратор обязан предотвратить несанкционированный доступ ко всем резервным копиям файлов реестра из-под Windows, что легко делается установкой соответствующих разрешений для папки %SystemRoot%repair и других папок, в которых могут оказаться эти файлы при проведении регулярного резервного копирования. О защите же самих паролей от возможности их подбора программами, аналогичными SAMInside, мы поговорим чуть ниже.

|

|

|

|

RE: утаскивание файлов Sam и system - 2010-01-03 07:29:13.410000

RE: утаскивание файлов Sam и system - 2010-01-03 07:29:13.410000

|

|

|

Vampiring Soul

Сообщений: 1984

Оценки: 0

Присоединился: 2006-06-27 00:13:43

|

quote:

ORIGINAL: zzsnn

LiveСD. Хм.

Тут судя по всему, та сборка LiveCD, что у тебя, не имеет на своем борту дров для винтов SATA, которые есть на твоем ноуте. Потому и загрузить не может. Нужно попробовать использовать другую, как можно более свежую сборку. Ищи сборку с датой не меньше середины этого года.

Можно попробовать LiveCD на основе Linux, например Knoppix.

Можно попробовать самому создать LiveCD и в него вогнать нужные дрова. Здесь посмотри http://www.oszone.net/3200/ как это сделать. По-моему, проще сменить режим S-ATA контроллера с AHCI на IDE в биосе ноута :)

|

|

|

|

RE: утаскивание файлов Sam и system - 2010-01-03 19:08:10.763333

RE: утаскивание файлов Sam и system - 2010-01-03 19:08:10.763333

|

|

|

Da_Svoy_Ya!

Сообщений: 3

Оценки: 0

Присоединился: 2010-01-02 14:18:38.586666

|

Всем спасибо за помощь, вот только я так долго ждал ответа, что скачал кнопикс и всё уже сделал).

ex_machine

насчёт твоего 1 способа, это действительно невозможно, т.к. папка config заблокирована и войти нельзя, поэтому я и воспользовался лайв-системами (до банальности просто))

|

|

|

|

|

|